Que Google es el buscador más popular del mundo es algo que nadie puede negar, hace años destronó a Yahoo y ninguno de sus competidores ha logrado adelantarlo desde entonces a nivel global, ni siquiera un Bing vitaminado con la pasta y todo el poderío tecnológico de Microsoft, solo algunas alternativas como Baidu en China o Yandex en Rusia pueden derrotarlo puntualmente en sus mercados regionales. Otra cosa que nadie puede negar es que Google basa su negocio en mercadear con los datos de estas búsquedas y aplica de forma agresiva diversas tecnologías para rastrear nuestra actividad en la red, algo que enciende las alarmas de muchas personas preocupadas por su privacidad. Durante un tiempo DuckDuckGo pareció la gran alternativa, pero la filtración de sus acuerdos con Microsoft para no bloquear alguno de sus rastreadores levantó una sombra sobre su publicitada política de privacidad.

Swisscows también nos promete respeto sobre nuestro datos, una mayor privacidad y anonimato a la hora de hacer nuestras búsquedas. La empresa dice con orgullo seguir a rajatabla las leyes de protección de datos suízas, unas de las más restrictivas del mundo, en principio incluso más estrictas que el RGPD de la Unión Europea. Si leemos sus políticas de protección de datos afirman no generar perfiles de usuarios y anonimizar totalmente las búsquedas recogidas cada 7 días. Swisscows no funciona como un motor propio, sino que trabaja como pasarela entre nosotros y el buscador Bing de Microsoft, ofreciéndonos los resultados de dicho buscador optimizados por sus propios índices y filtros semánticos. El buscador por defecto hará búsquedas «seguras«, eliminando por ejemplo los contenidos que haya indexado como pornográficos.

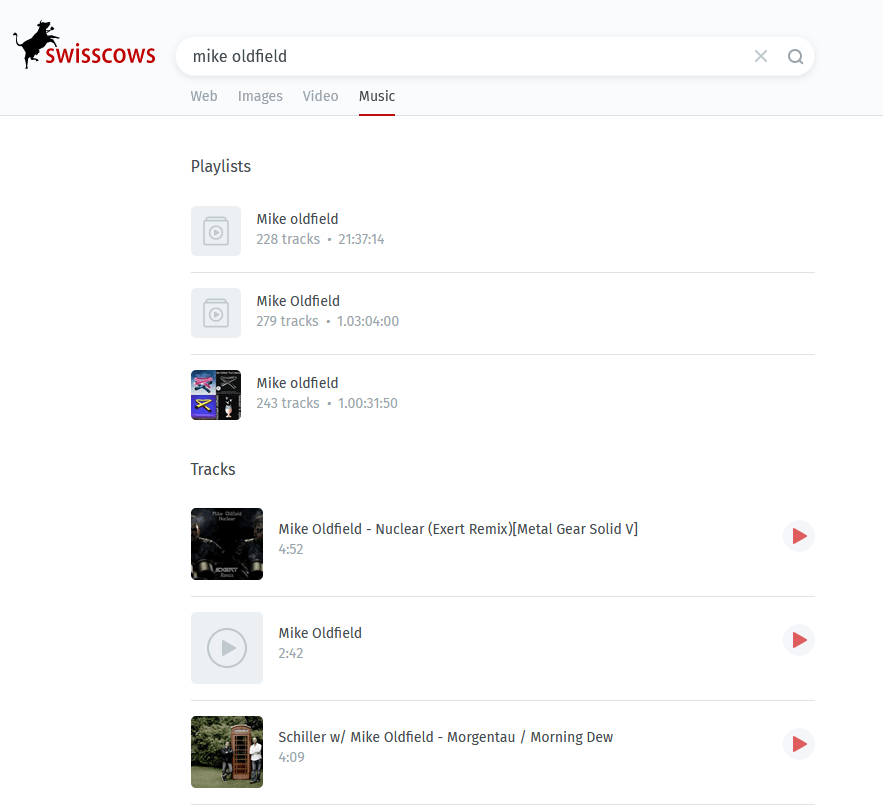

El buscador se ofrece en varios idiomas, como es lógico incluye los cuatro idiomas oficiales de Suíza, pero también castellano, inglés, holandés, letón, húngaro o ucraniano. Si realizamos una búsqueda nos dejará filtrar los resultados entre webs, imágenes, vídeos y música, además de poder añadir filtros a mayores para cada una de esas secciones como fecha, licencia o tamaño para las imágenes, duración o definición para el vídeo, etc…

Una de las funcionalidades más interesantes es que en la búsqueda web nos da la opción de hacer una vista previa del resultado, que nos abrirá una ventana modal mostrando la portada de la web en cuestión y que, además, nos permitirá otras acciones como realizar una captura de pantalla o listar los rastreadores que usa dicha web.

El buscador de vídeos, por otra parte, nos permitirá ver dichos vídeos ya desde la búsqueda, sin tener que entrar a la web en cuestión y pudiendo así evitar distintas tecnologías de rastreo. Aquí tenemos un «pero» importante: con los resultados de Youtube no funciona, Google no lo permite.

En cuanto a la música, no he probado mucho, parece buscar de varias fuentes, de distintas plataformas y centrarse en buscar listas de reproducción. Creo que es una funcionalidad interesante pero que está todavía un poco verde.

Finalmente en la esquina superior derecha veremos publicidad de varios servicios a mayores que nos ofrece Swisscows: un servicio de VPN de pago, un servicio de mensajería instantánea cifrado pensado para uso corporativo y un correo web. Además hay un contador con las búsquedas que has realizado en cada sesión, pues por cada 50 hacen una donación a una ONG para combatir el hambre infantil.

¿Será Swisscows una alternativa a Google funcional que además nos de un extra de privacidad? El tiempo, y el modelo de negocio (se financian a través de publicidad de Bing, pero si no comercian ni usan los datos de las búsquedas los beneficios son menores), lo dirán. De momento parece ofrecer algunas cosas interesantes y no se han dado motivos para desconfiar, esperemos que sigan por el buen camino.