El otro día a través de los amigos de Zinemaníacos descubría este videojuego. Vi la entrada en el móvil mientras esperaba en un bar así que hasta hoy no me puse a buscarlo (de hecho tuve que preguntarles cómo se llamaba, que ya ni lo recordaba).

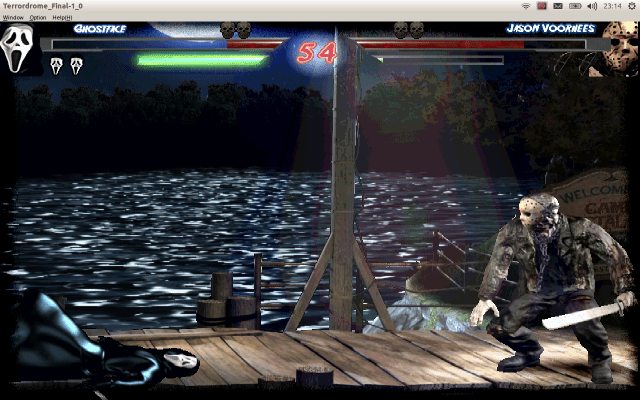

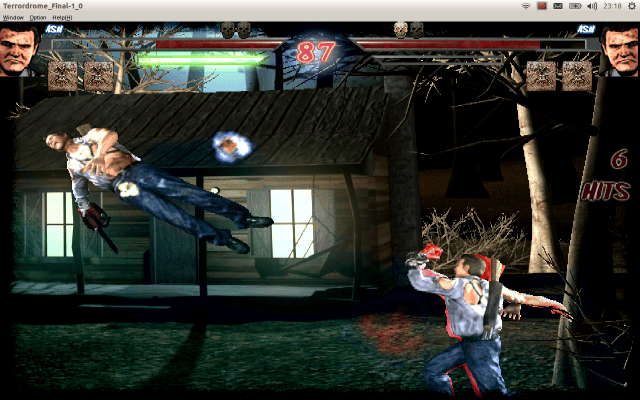

¿Por qué es El videojuego de lucha que llevabas años deseando? pues porque en él podrás enfrentar a los grandes psicópatas del cine de terror cara a cara. Sí, los grandes entre los grandes: Jason Voorhees (en dos versiones, con machete y con hacha), Freddy Krueger, Leatherface, Micheal Myers, Ashley «Ash» Williams, The Tall man, Chucky, Ghostface, Matt Cordell, Candyman, Herbert West, Pumpkinhead y Pinhead. Menuda pandillita para irse de cañas.

El juego ha sido creado por un fan y, como pasaba con el PC Fantacanestro del que hablamos hace tiempo, se pasa por el forro los temas de licencias y nos regala esta experiencia. ¿Los gráficos podrían ser mejores? Por supuesto. ¿La jugabilidad? Para el que se criara con los arcades de los 90 es la habitual. ¿Merece la pena? Si eres aficionado a los juegos de lucha no te engañaré, es un juego indie muy del montón, aquí la gracia radica en los personajes de los que dispones que lo hacen la fantasía de todo buen friki del género. Si te han flipado películas como Posesión Infernal, Pesadilla en Elm Street, Phantasma, Halloween, Muñeco Diabólico o Viernes 13 es un juego que debes probar. A fin de cuentas es gratis así que sólo pierdes el rato en descargarlo si no te acaba de convencer, y si te gustan esas pelis pasarás un rato muy divertido.

El juego está creado para Windows XP o superior, pero lo he probado en un Ubuntu 14.04 y en un ElementaryOS y en ambos me ha funcionado con Wine como una seda, así que que el aficionado Linuxero no se quedará sin disfrutarlo. Lo dicho, una frikada más que recomendable para divertiros.

El juego está disponible para ser descargado desde la página del proyecto. Esperemos que no lo tumben por algún tema de derechos para poder seguir disfrutando la frikada. Os dejo un enlace a un vídeo con un gameplay.